El tratamiento del riesgo

A la vista de los impactos y riesgos a que está expuesto el sistema, hay que tomar una serie de decisiones condicionadas por la gravedad de los mismos y por las obligaciones a las que esté sometida la Organización por ley, reglamento sectorial o por contrato

Pueden aparecer consideraciones adicionales sobre la capacidad de la Organización para aceptar ciertos impactos de naturaleza intangible tales como:

- Imagen pública de cara a la Sociedad (aspectos reputacionales).

- Política interna: relaciones con los propios empleados, tales como capacidad de contratar al personal idóneo, capacidad de retener a los mejores, capacidad de soportar rotaciones de personas, capacidad de ofrecer una carrera profesional atractiva, etc.

- Relaciones con los proveedores, tales como capacidad de llegar a acuerdos ventajosos a corto, medio o largo plazo, capacidad de obtener trato prioritario, etc.

- Relaciones con los clientes o usuarios, tales como capacidad de retención, capacidad de incrementar la oferta, capacidad de diferenciarse frente a la competencia, …

- Relaciones con otras organizaciones, tales como capacidad de alcanzar acuerdos estratégicos, alianzas, etc. • nuevas oportunidades de negocio, tales como formas de recuperar la inversión en seguridad.

- Acceso a sellos o calificaciones reconocidas de seguridad.

Todas las consideraciones anteriores desembocan en una calificación de cada riesgo significativo, determinándose si…

- Es crítico y requiere atención urgente.

- Es grave y requiere atención.

- Es apreciable en el sentido de que pueda ser objeto de estudio para su tratamiento.

- Es asumible, en el sentido de que no se van a tomar acciones para atajarlo Las opciones 1,2 y 3 requieren tratamiento técnico del riesgo.

La opción 4, aceptación del riesgo, siempre es arriesgada y hay que tomarla con prudencia y justificación cuando el impacto y el riesgo residual es asumible o cuando el coste de las salvaguardas oportunas es desproporcionado en comparación al impacto y riesgo residuales.

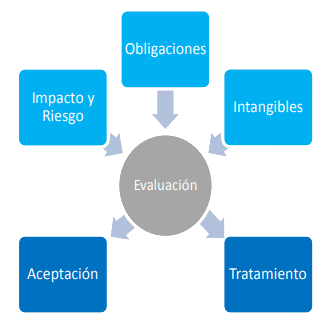

El Proceso de Evaluación

Impacto y riesgo residual son una medida del estado presente, desde la inseguridad potencial (sin salvaguarda alguna) y las medidas adecuadas que reducen impacto y riesgo a valores aceptables.

Los párrafos siguientes se refieren conjuntamente a impacto y riesgo.

Si el valor residual es igual al valor potencial, las salvaguardas existentes no valen para nada, típicamente no porque no haya nada hecho, sino porque hay elementos fundamentales sin hacer.

Es importante entender que un valor residual es sólo un número. Para su correcta interpretación debe venir acompañado de la relación de lo que se debería hacer y no se ha hecho; es decir, de las vulnerabilidades que presenta el sistema. Los responsables de la toma de decisiones deberán prestar cuidadosa atención a esta relación de tareas pendientes, que se denomina Informe de Insuficiencias o de vulnerabilidades.

Aceptación de los Riesgos

La Dirección de la Organización sometida al análisis de riesgos debe determinar el nivel de impacto y riesgo aceptable. Más propiamente dicho, debe aceptar la responsabilidad de las insuficiencias. Esta decisión no es técnica. Puede ser una decisión política o gerencial o puede venir determinada por ley o por compromisos contractuales con proveedores o usuarios. Estos niveles de aceptación se pueden establecer por activo o por agregación de activos (en un determinado departamento, en un determinado servicio, en una determinada dimensión, …)

Cualquier nivel de impacto y/o riesgo es aceptable si lo conoce y acepta formalmente la Dirección

Para tomar una u otra decisión hay que enmarcar los riesgos soportados por el sistema de información dentro de un contexto más amplio que evalúe los aspectos intangibles del negocio

Tratamiento de los riesgos

La Dirección puede decidir aplicar algún tratamiento al sistema de seguridad desplegado para proteger el sistema de información. Hay dos grandes opciones:

- Reducir el riesgo residual (aceptar un menor riesgo).

- Ampliar el riesgo residual (aceptar un mayor riesgo).

En condiciones de riesgo residual extremo, casi la única opción es reducir el riesgo.

En condiciones de riesgo residual aceptable, podemos optar entre aceptar el nivel actual o ampliar el riesgo asumido. En cualquier caso hay que mantener una monitorización continua de las circunstancias para que el riesgo formal cuadre con la experiencia real y reaccionemos ante cualquier desviación significativa.

En condiciones de riesgo residual medio, podemos observar otras características como las pérdidas y ganancias que pueden verse afectadas por el escenario presente, o incluso analizar el estado del sector en el que operamos para compararnos con la norma.

Eliminación del Riesgo

La eliminación de la fuente de riesgo es una opción frente a un riesgo que no es aceptable. En un sistema podemos eliminar varias cosas, siempre que no afecten a la esencia de la Organización. Es extremadamente raro que podamos prescindir de la información o los servicios esenciales por cuanto constituyen la misión de la Organización. Más viable es prescindir de otros componentes no esenciales, que están presentes simple y llanamente para implementar la misión, pero no son parte constituyente de la misma. Esta opción puede tomar diferentes formas:

- Eliminar cierto tipo de activos, emplean otros en su lugar. Por ejemplo: cambiar de sistema operativo, de fabricante de equipos, …

- Reordenar la arquitectura del sistema (el esquema de dependencias en nuestra terminología) de forma que alteremos el valor acumulado en ciertos activos expuestos a grandes amenazas. Por ejemplo: segregar redes, desdoblar equipos para atender a necesidades concretas, alejando lo más valioso de lo más expuesto, …

Las decisiones de eliminación de las fuentes de riesgo suponen realizar un nuevo análisis de riesgos sobre el sistema modificado.

Mitigación del Riesgo

La mitigación del riesgo se refiere a una de dos opciones:

- Reducir la degradación causada por una amenaza (a veces se usa la expresión “acotar el impacto”).

- Reducir la probabilidad de que una amenaza de materializa.

En ambos casos lo que hay que hacer es ampliar o mejorar el conjunto de salvaguardas. En términos de madurez de las salvaguardas: subir de nivel.

Algunas salvaguardas se traducen en el despliegue de más equipamiento. Estos nuevos activos estarán a su vez sujetos a amenazas que pueden perjudicar a los activos esenciales.

Hay que repetir el análisis de riesgos, ampliándolo con el nuevo despliegue de medios y, por supuesto, cerciorarse de que el riesgo del sistema ampliado es menor que el del sistema original.

Compartición del Riesgo

Hay dos formas básicas de compartir riesgo:

- Riesgo cualitativo: se comparte por medio de la externalización de componentes del sistema, de forma que se reparten responsabilidades: unas técnicas para el que opera el componente técnico; y otras legales según el acuerdo que se establezca en la prestación del servicio.

- Riesgo cuantitativo: se comparte por medio de la contratación de seguros, de forma que a cambio de una prima, el tomador reduce el impacto de las posibles amenazas y el asegurador corre con las consecuencias.

Hay multitud de tipos y cláusulas de seguros para concretar el grado de responsabilidad de cada una de las partes.

Cuando se comparten riesgos cambia, bien el conjunto de componentes del sistema, bien su valoración, requiriéndose un nuevo análisis del sistema resultante.

Financiación del Riesgo

Cuando se acepta un riesgo, la Organización hará bien en reservar fondos para el caso de que el riesgo se concrete y haya que responder de sus consecuencias. A veces de habla de “fondos de contingencia” y también puede ser parte de los contratos de aseguramiento. Normalmente esta opción no modifica nada del sistema y nos vale el análisis de riesgos disponible.

Conclusión

Hemos visto todo el proceso del tratamiento de riesgo, normalmente el análisis del riesgo se enfoca en las dimensiones que queremos definir para nuestro sistema de seguridad de la información. Si nos movemos en IS 27001 entonces hablaremos de confidencialidad, disponibilidad y integridad. Pero si hablamos del ENS, entonces además deberemos introducir trazabilidad y autenticidad. Por lo que nuestros salvaguardas deberán de ir orientados a las 5 dimensiones que contempla el ENS.

Con esto concluimos la metodología Magerit.